现代科技发展突飞猛进,无线传输随着无线网络的普及和路由器的大量应用,方便了大家的日常生活但是也给了不怀好意的黑客和蹭网者生存和发展的空间。

1、威胁无线局域网安全的因素

(1)未经授权的用户没有遵守运营商提出的服务条款,非法用户可以未经授权而擅自使用网络资源,由于无线局域网的开放式访问方式,不仅会占用宝贵的无线信道资源,增加带宽费用,降低合法用户的服务质量,而且,甚至可能导致法律纠纷。

(2)非法用户通过侦听等手段在无线环境中获得网络中合法站点的MAC地址,比有线环境中要容易得多,这些合法的MAC地址可以被用来进行恶意攻击。

另外,由于IEEE802.11没有对AP身份进行认证,非法用户很容易装扮成AP进入网络,并进一步获取合法用户的鉴别身份信息,通过会话拦截实现网络入侵。

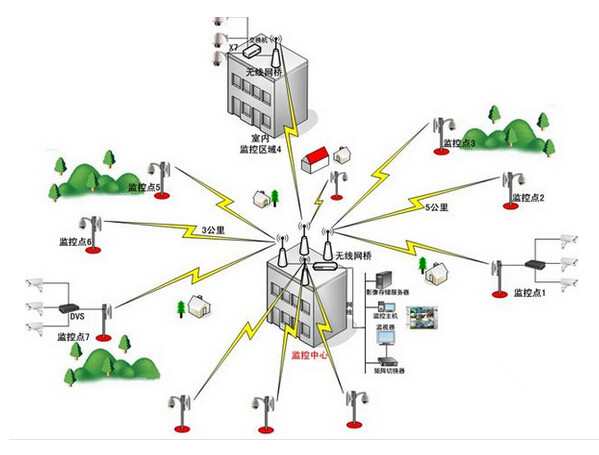

(3)多数企业部署的WLAN都在防火墙之后,这样WLAN的安全隐患就会成为整个安全系统的漏洞,一旦攻击者进入无线网络,它将成为进一步入侵其他系统的起点。只要攻破无线网络,就会使整个网络暴露在非法用户面前。

2、无线局域网的安全使用

2.1 采用WPA加密协议

为了弥补WPE协议的重大安全隐患,WiFi联盟在“COMDEX FALL 2002”展会上推出了WPA标准,WPA是目前最好的无线安全加密系统,它是继承了WEP的基本原理而又解决了WEP缺点的一种新技术,由于加强了生成加密密钥的算法。无论搜集到多少这样的数据,要想破解出原始的通用密钥几乎是不可能的,而且现在针对WPA破解软件大多的工作原理是从空中抓取数据包到本地然后通过密码字典来暴力破解,效率比较低下。

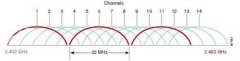

2.2 使用相同的SSID名称

SSID是一个无线局域网络(WLAN)的名称。SSID是区分大小写的文本字符串,是一个最大长度不超过32个字符的字母数字字符(字母或数字)的顺序(当然,这个名字你可以自己随便取)。所以无线局域网上的所有无线设备必须使用相同的SSID才能进行互相沟通。在无线局域网中SSID作用非常重要,它能阻隔其他无线设备访问您的无线局域网(无论是有意或无意地)。要进行通信,无线设备必须使用相同的SSID名称。

2.3 绑定MAC和IP地址

如果家里有比较老旧的无线设备而只有采用WEP加密的话,那么建议在路由器端设置MAC地址过滤,同时关闭SSID广播和DHCP服务,并且使用不太常用的私有网段而不是默认的192.168.0.x,来获得比单一的WEP加密更好的网络安全性。这种做法不足之处在于家有的接入设备都需要手动设置方可连入,而如果碰到有心人的话,经过足够长的时间,使用Aircrack-ng之类的软件抓取到足够多的无线通信数据包后,依然可以发现并破解贵府的无线局域网。

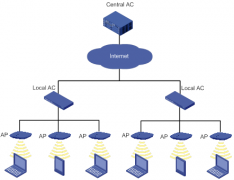

2.4 VPN技术

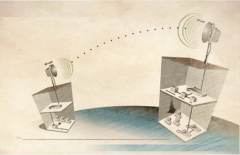

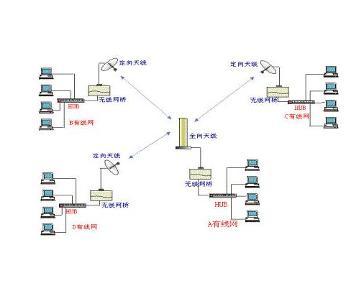

VPN,虚拟专用网络,等于在你的电脑和你公司(或单位)的VPN服务器之间建立了一条你专用的“隧道”,“隧道”不需要物理(就是实物)链路,所以“虚拟”。你用账号密码登陆后就和你公司的内网建立了安全的连接(别人看不到传输的内容,所以很安全),然后就可以在你的电脑上使用公司内网,像在公司一样办公了。VPN不是硬件(虽然建立VPN需要服务器),也不是软件(虽然需要客户端软件的支持),更不是路由器的一个功能(虽然好的路由器刷DDWRT固件后可以实现VPN服务器的功能),它是一种网络技术。由于VPN在国内的大量使用,所以有人认为是代理服务器,其实它只是连接着一个代理服务器,而本身是一条安全的网络隧道,建立你的电脑与代理服务器之间的安全连接。当然,如果用于正常用途,连接的就是一个局域网(比如公司内网)。

这样,所有的商业应用程序,文件共享或是网络访问都由公司的网络来完成。市面上的选择很多,推荐Open个人虚拟网络。

2.5 无线入侵检测系统

就是依照一定的安全策略,对网络、系统的运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。

2.6 加强身份验证和授权

(1)开启 WEP 加密。有胜于无,如果没有它,您就根本不会获得任何验证。

(2)如果您的 AP 支持它,请关闭 SSID 广播并且使您的网络成为一个闭合网络。诚然,这种安排会给客户端造成一些麻烦;Windows XP 在自动查找无线网络方面做得很好,但是却无法自动找到闭合网络――您的用户将必须手动输入 SSID 名称。

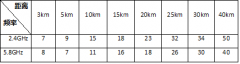

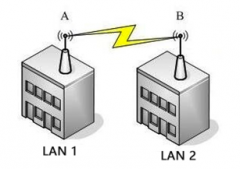

(3)请注意您的 WLAN 创建的无线电波覆盖范围。如果您能够拒窃听者和入侵者于您的信号覆盖范围之外,将有助于把验证问题减少到最低限度。(但不要忘记聪明的人还是能够使用各种天线从相当远的距离窃听信号)。

(4)可以通过一些其他方法来弥补您的 WLAN 验证。如果您允许通过 WLAN 直接访问您的内部系统,可能需要考虑该计划,可能需要将 WLAN 移出防火墙,并且需要用户通过 VPN 访问网络,就像他们从家里进行访问一样。另一种可选方法是对您的 WLAN 客户端分配一个单独的 IP 地址范围,然后在您的内联网站点上应用基于 IP 的访问控制。

文中分析并给出了一些应对的方法,不一定全部正确,但基本思路是没有问题的。泄密事件频发,提醒我们应该更加注重自己的隐私安全。亡羊补牢不如未雨绸缪,做好防护工作,适当采取些隐私防护工具,才能让自己更放心。